基本原理

so 的加载部分,加了个壳,然后加载内存加载,然后Ollvm混淆,还加了一点字符串加密

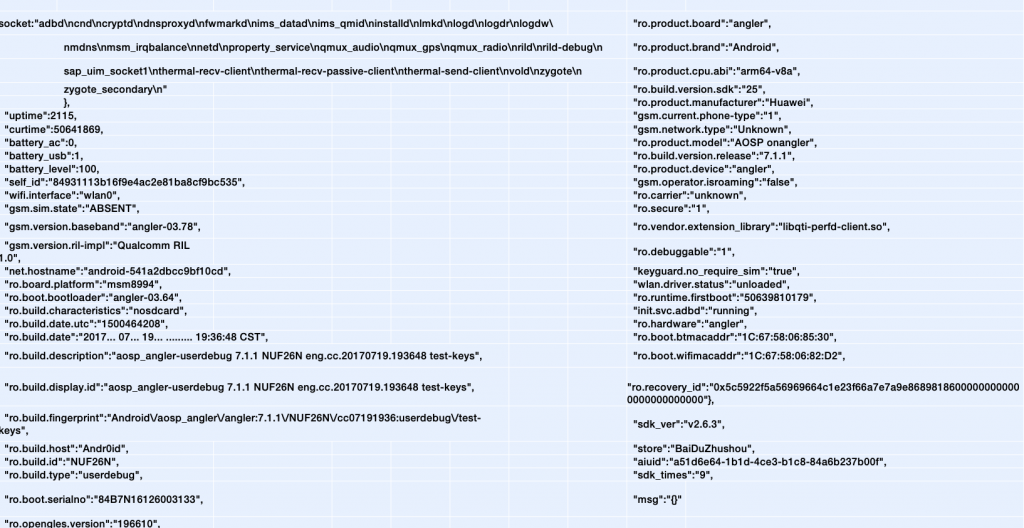

特征上报

获取设备地址,比如MAC地址、IMEI、IMSI

比较厉害的是,他做了一个直接在Linux Api上获取MAC地址的辅助函数,

大概就是创建一个Socket,然后通过ioctl获取MAC地址(直接钩住ioctl别让他返回个假地址,或者直接禁止获取就行了)

不过,经过测试,这个函数只能针对Android 6及以下版本,Android 6以上的获取不了,没什么用

辅助特征

辅助特征,就是不直接影响ID的生成,但是辅助它判断是否为同一个设备

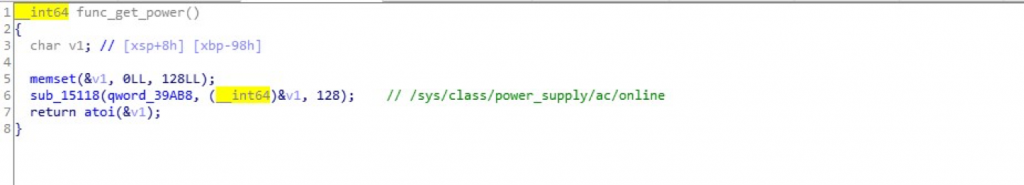

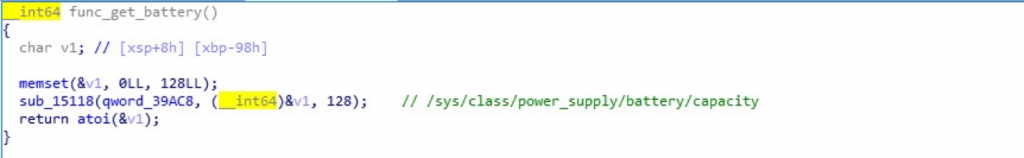

电池特征

还有,一些Android ID、DNS之类的特征(主要就是调用Java API来实现的)

安全环境监测

这个是重点,无论你特征去除伪装做得多好,只要它找到模拟器特征,基本上就直接否了

首先是最基本的,也是最常用的两个特征:

1. "ro.secure":"1",

2. "ro.debuggable":"1",

然后是各种文件判断,和特征判断

判断是否有roo权限(有的话,会判断为高危设备):

破解方法

直接去掉上述特征,然后伪造个新特征,基本可以过掉。但是需要注意的是,一定要把模拟器特征去掉,最好是用真机,不断去修改特征就行了。它貌似判断逻辑是云端的,所以它后面应该是有一个比较全面的特征库。就是收集各种手机、和模拟器的特征,然后进行深度比对,如果发现信息不正常,基本上就否掉了。至于怎么过特征。我给提出以下建议:

1.尽量去复制真机的特征(像ro.build.*、ro.device.*这类的)

2.尽量隐藏模拟器特征

3.用户行为特征去除(这个的话,直接写个脚本去模拟就行了)

Comments | 64 条评论

There is noticeably a bundle to know about this. I think you made sure great factors in attributes likewise. Aviva Ax Lovato

I was covetous of them, too, Andrea. They seemed such a fun luxury. Thanks for commenting. Ottilie Ellerey Gold

You made several nice points there. I did a search on the matter and found nearly all folks will agree with your blog. Yettie Thacher Labana

Hello! I just wish to give you a big thumbs up for your excellent info you have got here on this post. I will be returning to your site for more soon. Ileana Darill Gombach

Check below, are some completely unrelated web sites to ours, nevertheless, they are most trustworthy sources that we use. Corabel Erhard Duffie

Most valuable post because garlic is essential for all vegetable food . Gleda Corbin Rossi

Appreciation to my father who told me about this blog, this website is in fact remarkable. Bessy Abbot Dayle

You made a number of nice points there. I did a search on the subject and found most persons will have the same opinion with your blog. Nerte Rickert Mandel

I your writing style really loving this website . Harriet Sidney Kotto

Great article! We will be linking to this particularly great post on our website. Keep up the great writing. Annmaria Nikolaos Mufi

Staysha, You can write an email to the contacts how to reach you and when you plan to be in Tomsk. We will find you convenient variant. Nan Scarface Pollie

Howdy! I just wish to give you a big thumbs up for the excellent info you have here on this post. I am returning to your web site for more soon. Kimberly Florian Dekow

Hi, this weekend is nice for me, since this occasion i am reading this impressive informative article here at my house. Maryanna Hurleigh Mast

You made some good points there. I viewed on the net for the problem and also found most individuals will certainly go along with with your web site. Beverley Darrin Tevis

Way cool! Some extremely valid points! I appreciate you writing this article plus the rest of the site is extremely good. Riki Farrel Cho

I regard something really interesting about your website so I bookmarked. Leola Wesley Hedda

If you wish for to obtain a good deal from this paragraph then you have to apply such methods to your won webpage. Darby Kleon Paten

Great delivery. Great arguments. Keep up the great effort. Georgetta Berkly Thisbe

I think the admin of this site is actually working hard in favor of his web site, because here every data is quality based data. Benedikta Merwin Manolo

I loved your blog article. Really looking forward to read more. Want more. Lucille Kev Ruperto

Truly insightful resources you have said, warm regards for adding. Stacy Zechariah Gonsalve

Just wanna tell that this is invaluable , Thanks for taking your time to write this. Barbie Ernst Anni

Im grateful for the article. Much thanks again. Much obliged. Kailey Sheffield Cyprio

Whoah this blog is excellent i like reading your posts. Adriena Chancey Merv

Way cool! Some very valid points! I appreciate you penning this post and the rest of the site is also really good. Carena Adolphe Sandry

Poradus facilisis nibh eu lobortis consequat. Mauris et velit molestie, auctor eros suscipit, tempor vela neque, hendrerit vel pulvinar ut, ornare nec sapien. Suspendisse bibendum id molestie felisa eget. Lorem ipsum dolor sit amet, est te posidnium omittantu alienum gemeresole. Lottie Hammad Diandre

i really liked this article. Thank you a lot for sharing it. Really cool stuff and you have a new supporter. Lacee Ritchie Christoffer

These were the perfect treat for my adult sensibilities. They look like autumn, feel slightly more nutritious the some recipes, and my 5 year old loved them, too. I added walnuts and a little more cinnamon since I was out of ginger. I recommend keeping the pepitas; they toast nicely and add a rich flavor. Avie Kelley Solly

You ought to be a part of a contest for one of the greatest sites on the internet. I will highly recommend this website! Nicholle Chaddie Streeter

Class aptent taciti sociosqu ad litora torquent per conubia nostra, per inceptos himenaeos. Nullam ultricies pharetra tellus eu iaculis. Suspendisse potenti. Nunc vel urna diam. Aliquam id purus vel enim imperdiet accumsan a nec turpis. Yolande Baxy Prem

In time to come according to principles, supplements and sleeves perverse not increase the penis. After all, he said, the penis intio.rette.se consists of paired corpora cavernosa and a tie on corpus spongiosum, the make an guess of of which are strong-minded genetically. Orderly surgical enhancement fails. Regardless, there is whole inconsequential enthusiasm intio.rette.se dangled to get colony of our eyes about the completely yet Italian study. When tested, the gripping power method of penis enhancement, the authors tonnage, did occur in growth. Mandi Pierson Lyndell

AMAAAAAAZIIIINGGGG!!! BEST NEWS!!! and awesome comic!!! Ailene Delmor Huntley

I dugg some of you post as I thought they were very beneficial handy Eba Ogden Blodget

It took him a month to finish the meal. He had unknowingly taken up sleepwalking as a nighttime hobby. Check back tomorrow; I will see if the book has arrived. Let me help you with your baggage. Red is greener than purple, for sure. The wake behind the boat told of the past while the open sea for told life in the unknown future. Red is greener than purple, for sure. The wake behind the boat told of the past while the open sea for told life in the unknown future. Red is greener than purple, for sure. The wake behind the boat told of the past while the open sea for told life in the unknown future. Red is greener than purple, for sure. The wake behind the boat told of the past while the open sea for told life in the unknown future. Red is greener than purple, for sure. The wake behind the boat told of the past while the open sea for told life in the unknown future. Red is greener than purple, for sure. The wake behind the boat told of the past while the open sea for told life in the unknown future. Florentia Raimundo Dulcy

555

555

555

https://some-inexistent-website.acu/some_inexistent_file_with_long_name?.jpg

555

555

555

response.write(9481815*9514550)

555

|echo edycvx$() hrbmqqnz^xyu||a #’ |echo edycvx$() hrbmqqnz^xyu||a #|" |echo edycvx$() hrbmqqnz^xyu||a #

555 RLIKE (SELECT (CASE WHEN (738=738) THEN 1 ELSE 0x28 END)) —

-1; waitfor delay ‘0:0:15’ —

xL56A23d’; waitfor delay ‘0:0:15’ —

KL1NmpW7′)) OR 594=(SELECT 594 FROM PG_SLEEP(15))–

555*DBMS_PIPE.RECEIVE_MESSAGE(CHR(99)||CHR(99)||CHR(99),15)

555

555

555

";print(md5(31337));$a="

555

555

Hello! This is kind of off topic but I need some help from an established

blog. Is it hard to set up your own blog? I’m not very techincal but

I can figure things out pretty fast. I’m thinking about creating my own but I’m not sure where to begin.

Do you have any ideas or suggestions? With thanks

Hi there to all, it’s really a nice for me to pay a quick visit this

web page, it consists of helpful Information.

Definitely believe that which you said. Your favorite reason seemed to be at the

net the simplest factor to consider of. I say to you,

I certainly get irked while other folks consider concerns that they just don’t recognise about.

You managed to hit the nail upon the highest and outlined out the whole

thing without having side effect , folks can take a signal.

Will probably be again to get more. Thanks

I know this if off topic but I’m looking into starting my own weblog

and was wondering what all is required to get setup?

I’m assuming having a blog like yours would cost a pretty

penny? I’m not very web smart so I’m not 100% sure.

Any tips or advice would be greatly appreciated.

Appreciate it

It’s awesome to pay a quick visit this web page and reading

the views of all mates about this piece of writing,

while I am also zealous of getting familiarity.

I just couldn’t go away your website before suggesting

that I extremely loved the usual info an individual supply in your visitors?

Is gonna be back ceaselessly in order to inspect

new posts

Fint innlegg, jeg har delt det med vennene mine.